هذه الصورة المتداولة ليست لمعتقلين في مشفى تشرين بدمشق

تداولت صفحات وحسابات في موقعي فيسبوك وإكس صورة لمعتقلين داخل زنزانة وادعت أنها ملتقطة من فيديوهات مسربة حديثاً لمشفى تشرين العسكري بدمشق، وبداخله معتقلين لدى النظام البائد إلا أن الادعاء مضلل.

مع إلزام الموظفين الحكوميين في سوريا باستخدام تطبيق "شام كاش" لتلقي رواتبهم، شهد شهر آذار/ مارس 2026 موجة من التحذيرات التقنية التي اجتاحت مواقع التواصل الاجتماعي، وزادت حدتها مع التوقف المفاجئ للخدمة لمدة ثلاثة أيام.

تركزت الادعاءات حول قدرة التطبيق على التجسس عبر الكاميرا، ومراقبة محادثات واتساب وتيليغرام، وسرقة البيانات الشخصية، مع مزاعم باستضافة المخدمات في قبرص التركية؛ وهي اتهامات استندت في ظاهرها إلى قائمة "أذونات الوصول" المطلوبة عند التثبيت.

أجرت منصة (تأكد) تحليلاً تقنياً شاملاً، اعتمد التحليل على أدوات فحص متقدمة للتحقق من سلامة الملفات (VirusTotal)، وتتبع المخدمات (IPinfo)، وتحليل سجلات (DNS)، فضلاً عن إجراء فحص أولي (Static Analysis) لنسخة الأندرويد بالتعاون مع الخبير في الأمن السيبراني عبد الرحمن دبيس، بهدف تقديم تحليل تقني واضح يميز بين الادعاءات المضللة والمخاطر الحقيقية التي قد تهدد أمن المستخدمين.

أوضح الخبير التقني لمنصة (تأكد) أن تطبيق "شام كاش" يطلب إذناً يقتصر فقط على الاستعلام عن وجود تطبيقات أخرى مثل (واتساب) و(تيليغرام) على الجهاز، وأكد أن هذا الإذن وظيفي ولا يمنح التطبيق، بأي حال من الأحوال، القدرة على تجاوز أسوار الخصوصية لهذه المنصات؛ فمعرفة وجود التطبيق على الهاتف لا تعني مطلقاً القدرة على النفاذ إلى بياناته أو قراءة محتوى الرسائل والملفات المتبادلة داخله.

وشدد الخبير على أن مراقبة محادثات واتساب وتيليغرام من تطبيق خارجي هي عملية "مستحيلة تقنياً"، نظراً لاعتماد هذه التطبيقات على بروتوكولات تشفير متطورة من طرف إلى طرف (End-to-End Encryption). وتضمن هذه التقنية بقاء الرسائل مشفرة ولا يمكن فك رموزها إلا عبر جهازي المرسل والمستقبل، مما يجعلها محصنة ضد أي محاولات اختراق خارجية بغض النظر عن الصلاحيات الممنوحة للتطبيق المترصد.

وعلى خلاف الادعاءات التي زعمت استضافة خوادم التطبيق في قبرص التركية، أظهر الفحص التقني لعنوان بروتوكول الإنترنت (IP: 164.138.205.140) أن الخادم مسجل رسمياً باسم شركة سورية، ويقع جغرافياً داخل مدينة حلب.

وأوضح أن الالتباس نشأ نتيجة عبور البيانات عبر شركة (Superonline) التركية باستخدام تقنية "خط المترو" (Metro line)، وهو مسار عبور تقني معتمد وشائع لتزويد خدمات الإنترنت في سوريا، تماماً كما هو الحال في مسارات العبور الأخرى عبر لبنان ومصر وقبرص، ولا يعني بالضرورة وجود المخدمات في تلك الدول.

وكشف الخبير أن إذن استخدام الكاميرا هو إجراء ضروري لتمكين المستخدم من قراءة رموز الاستجابة السريعة (QR Codes) اللازمة لإتمام عمليات الدفع، كما تبيّن أن طلب الوصول إلى الصور والملفات يرتبط بمتطلبات عملية "اعرف عميلك" (KYC) للتحقق من الهوية الشخصية.

وأكد أن هذه الأذونات تُعد سمة قياسية ومتطلباً تقنياً في جميع تطبيقات الدفع الإلكتروني الموثوقة عالمياً، مثل (PayPal)، وبالتالي فإن وجودها بحد ذاته لا يُعد مؤشراً على نشاط تجسسي، بل هو جزء من طبيعة عمل التطبيقات المالية.

بينما انشغلت المنشورات المتداولة بادعاءات مضللة حول التجسس المباشر، كشف الفحص التقني المعمق الذي أجراه الخبير السيبراني عبد الرحمن دبيس لصالح منصة (تأكد) عن مخاوف أمنية حقيقية وموثقة، تستند إلى قراءة مباشرة لبرمجية التطبيق بعيداً عن التخمينات والمبالغات.

يُعد غياب تطبيق "شام كاش" عن المتاجر الرسمية (Google Play وApp Store) نقطة الضعف الجوهرية في بنيته الأمنية؛ إذ إن هذه المنصات تفرض عدد من سياسات الأمان الواجب اتباعها أثناء التطوير قبل السماح بنشر أي تطبيق.

إن اضطرار المستخدمين لتحميل التطبيق من مصادر خارجية (الموقع الرسمي أو تيليغرام) يعني بالضرورة أنه لم يخضع لأي رقابة تقنية مستقلة، ما يجعل قنوات توزيع التطبيق عرضة للاختراق؛ حيث يمكن تقنياً استبدال النسخة الأصلية بأخرى معدلة تحتوي برمجيات خبيثة دون قدرة المستخدم على اكتشاف التلاعب.

تخضع التطبيقات المالية والمصرفية المعتمدة عالمياً لعمليات اختبار اختراق (Penetration Testing) دورية ينفذها خبراء مستقلون، وتُتوج هذه الاختبارات بتقارير أمنية تفصيلية؛ يُنشر بعضها علناً كدليل على امتثال المعايير الدولية في حماية البيانات، وأوضح "دبيس" أنه بعد بحث في موقع "شام كاش الرسمي وعلى شبكة الإنترنت، لم يُعثر على أي أثر لتقارير أمنية من هذا النوع.

ورغم هذا الغياب؛ فإنه من الممكن إجراء هذه الاختبارات ضمن المؤسسة بتقارير داخلية، إلا أن ذلك يحرم المستخدم من أي دليل موثق يثبت أن الجهة التي يأتمنها على بياناته المالية قد استوفت الحد الأدنى من معايير العناية الأمنية المطلوبة لحماية خصوصيته وأمواله.

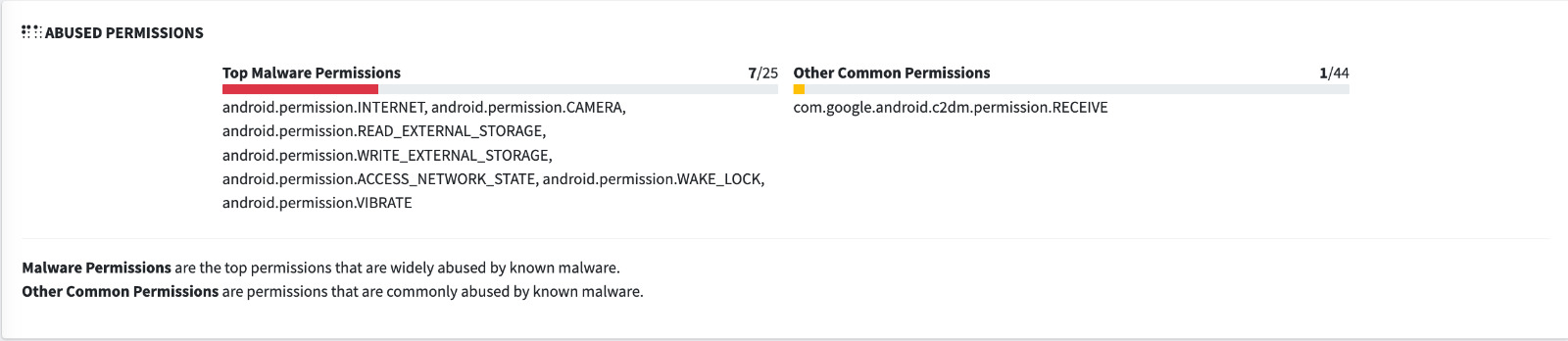

كشف "دبيس" أن التطبيق يطلب 7 صلاحيات من أصل 25، تُصنفها مؤسسات الأمن السيبراني دولياً بأنها الأكثر عرضة للاستغلال من البرمجيات الخبيثة.

وما يثير الريبة هو تجاوز هذه الصلاحيات للاحتياجات المنطقية لأي تطبيق دفع إلكتروني؛ إذ يمتلك القدرة على الوصول إلى الرسائل النصية، جهات الاتصال، سجل المكالمات، الموقع الجغرافي، والصور والمستندات، بالإضافة إلى صلاحيات "هجومية" مثل إجراء مكالمات هاتفية وتثبيت تطبيقات جديدة.

وأوضح أنه رغم إمكانية وجود تفسير وظيفي لكل إذن على حدة، إلا أن اجتماعها في تطبيق مالي غير خاضع للرقابة يُشكل مخاطرة؛ فمثلاً، منع الهاتف من "القفل التلقائي" هي خاصية تثير القلق حول تتبع نشاط المستخدم واستنزاف موارد بطارية الجهاز، فضلاً عن صلاحية الوصول الكامل للذاكرة التي تتيح للتطبيق إضافة أو تعديل أو حتى حذف الملفات.

حذر الخبير من خطر تقني إضافي يواجه مستخدمي أجهزة (أندرويد) القديمة التي لم تعد مدعومة بالتحديثات التي يمكن تثبيت التطبيق عليها، والتي تحتوي على ثغرة Janus.

تتيح هذه الثغرة للمهاجمين حقن أكواد خبيثة داخل ملف التطبيق دون اكتشافها، مما يفتح الباب على مصراعيه للتجسس على أجهزة المستخدمين، وتتبع الموقع الجغرافي، وسرقة البيانات المالية.

ورصد التحليل التقني ضعفاً جوهرياً في إعدادات ما يُعرف بـ"المستقبلات المُصدَّرة" (Exported Broadcast Receivers) داخل بنية التطبيق، فقد أوضح "دبيس" أن هذا الخلل البرمجي يتيح – من الناحية النظرية – لتطبيقات ضارة أخرى قد تكون مثبتة على الجهاز إرسال إشعارات مزيفة ومضللة تظهر للمستخدم وكأنها صادرة رسمياً عن تطبيق "شام كاش".

تكمن خطورة هذه الثغرة في تسهيل هجمات "التصيد الاحتيالي" (Phishing)؛ حيث يُخدع المستخدم ويُدفع لإدخال بياناته المالية الحساسة أو كلمات المرور استجابةً لإشعار كاذب، وهو أسلوب يعتمد على استغلال ثقة المستخدم بهوية التطبيق بدلاً من الاختراق التقني المباشر، مما يجعله من أكثر الأساليب تهديداً للأمن المالي.

يجمع تطبيق "شام كاش" حزمة بيانات بالغة الحساسية، تتضمن الاسم الكامل، رقم الهوية الوطنية، رقم الحساب البنكي، الموقع الجغرافي، وسجلات المعاملات المالية.

و يفتقر التطبيق لأي وثيقة رسمية توضح بروتوكولات معالجة هذه البيانات أو آليات تخزينها، وما إذا كانت تُشارك أو تُباع لأطراف خارجية. إن الغياب التام لشروط الاستخدام وسياسة الخصوصية، تزامناً مع حجب المعلومات عن هوية "الشركة المطورة"، يضع المستخدم في فراغ قانوني كامل؛ ففي حال تعرض البيانات للاختراق أو وقوع احتيال مالي، سيجد المستخدم نفسه أمام جهة مجهولة، مما يجعل ملاحقتها قضائياً أو المطالبة بالتعويض أمراً مستحيلاً من الناحية العملية.

ويُضاف إلى ذلك التاريخ "المضطرب" لنطاق التطبيق الرسمي؛ إذ كشف الخبير "دبيس" أنه لم يكن مسجلاً بنطاق سوري في البداية، وتعرّض للإيقاف من شركة استضافة دولية إثر بلاغات "إساءة استخدام" (Abuse Report) تتعلق بخرق العقوبات، وأوضح أن انتقال التطبيق لاحقاً إلى النطاق السوري (sy.) يمثل نوعاً من "التحصين التقني"، مما يجعل تعطيله قانونياً من الخارج أمراً صعباً.

بررت إدارة "شام كاش" تعطل خدماتها في آذار/ مارس 2026 إلى توقف نظام الـ DNS إثر بلاغات ممنهجة لمزود الخدمة، نافيةً وقوع أي اختراق للبيانات. وأكد المدير الإداري للتطبيق أحمد الكيلاني لصحيفة (الثورة السورية) الحكومية أن التطبيق يعمل كـ "مؤسسة حكومية" رسمية للدفع الإلكتروني، مبرراً تجميد بعض الحسابات بأنه إجراء يجري بالتنسيق مع النيابة العامة لمكافحة المخالفات المالية.

يوجه فريق "تأكد" بالتعاون مع الخبير في الأمن السيبراني عبد الرحمن دبيس جملة من النصائح الجوهرية، وهي نصائح لا تنبع من موقف عدائي تجاه التطبيق، بل من واجب مهني صرف تجاه مستخدمين وجدوا أنفسهم أمام تطبيق مالي إلزامي يفتقر لمعايير الأمان المعتادة.

وتبدأ أولى خطوات الحماية من لحظة التثبيت؛ إذ ينبغي حصر هذه العملية عبر منصات التطبيق الرسمية حصراً، وبمجرد التثبيت، يصبح من الضروري مراجعة إعدادات الهاتف لإبطال الصلاحيات غير الضرورية، وتحديداً الوصول إلى جهات الاتصال وسجل المكالمات والموقع الجغرافي، طالما أنها لا تخدم الوظيفة التي يحتاجها المستخدم في لحظتها.

أما فيما يخص سلامة الجهاز نفسه، فإن وعي المستخدم الأمني هي الأهم و المسؤولية تزداد إذا كان الهاتف قديماً أو توقفت عنه التحديثات الأمنية؛ ففي هذه الحالة يتضاعف الخطر بسبب ثغرات تقنية معقدة مثل ثغرة Janus، مما يستوجب الحذر الشديد والاقتصار على العمليات المالية الدنيا وتجنب تخزين أي بيانات حساسة على الجهاز.

وتبرز الحاجة للتوعية ضد هجمات التصيد الاحتيالي، حيث على المستخدم ألا يثق بأي إشعار يطلب كلمات مرور أو بيانات بنكية، حتى لو حمل شعار وهوية "شام كاش" الرسمية، فالتطبيقات الرصينة لا تطلب هذه البيانات عبر الإشعارات، والحل الأسلم دائماً هو إغلاق الإشعار المريب وفتح التطبيق يدوياً للتحقق من الحساب.

وعلى المستوى العام، يخلص التحليل إلى أن الإصدار الأخير (2.2.4) من التطبيق يعاني من فقر أمني، بينما تعكس حادثة تعطل النطاق غياباً واضحاً لسياسات إدارة المخاطر بحسب "دبيس".

لذا فإن المطالبة بالشفافية في هذا السياق ليست ترفاً، بل هي حق مشروع لكل من يُودع بياناته المالية وهويته الوطنية في نظام مجهول المعايير، وتطبيق بهذا الحجم وهذه الإلزامية يفرض على الجهة المسؤولة استحقاقات ملحة؛ تبدأ بنشر سياسة خصوصية واضحة، مروراً بإجراء اختبارات أمنية مستقلة موثقة، وصولاً إلى توفير قناة توزيع رسمية تضمن سلامة ما يصل إلى أجهزة المواطنين.